São Paulo — InkDesign News —

Pesquisadores em segurança cibernética identificaram uma campanha de malware sofisticada direcionada a sites WordPress, capaz de roubar dados de cartão de crédito, credenciais de usuário e até perfil de vítimas. A descoberta ocorreu em 16 de maio de 2025, pela equipe de Inteligência de Ameaças do Wordfence.

Incidente e vulnerabilidade

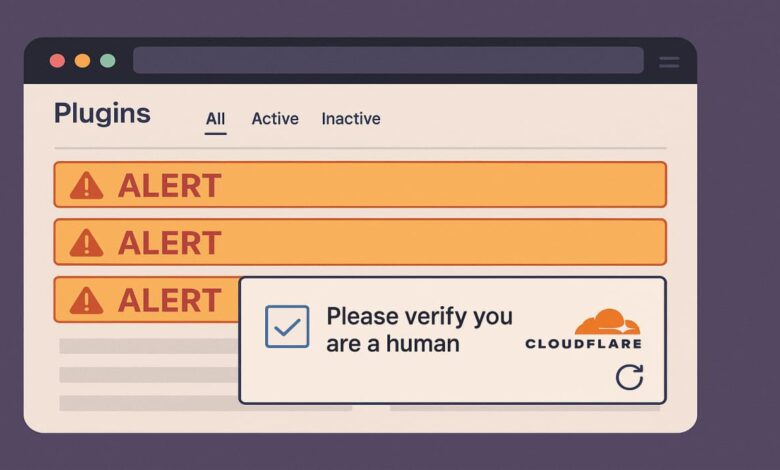

O malware, disfarçado como um plugin enganoso do WordPress, utiliza métodos de anti-deteção inovadores, incluindo a hospedagem de um sistema de gerenciamento diretamente nos sites infectados. Este mecanismo revela um nível de complexidade sem precedentes, permitindo ao malware ocultar sua presença em páginas de administração e ativar-se apenas em telas de checkout. Pesquisas realizadas sobre 20 amostras do malware identificaram técnicas como embaralhamento de código e estratégias de evasão de análise.

Impacto e resposta

Entre os efeitos observados, destacam-se a exfiltração de dados sensíveis e manipulação de anúncios do Google, com versões do malware direcionadas ao roubo de dados de acesso ao WordPress. Uma versão específica altera links legítimos para maliciosos, propagando ainda mais ameaças. Os dados roubados, disfarçados como endereços de imagem, são enviados via Telegram em tempo real. Wordfence já disponibilizou assinaturas de detecção deste malware para seus usuários premium entre 17 de maio e 15 de junho de 2025.

Mitigações recomendadas

Para mitigar este risco, administradores de sites devem ficar atentos a sinais de compromisso, como domínios relacionados aos atacantes, incluindo api-service-188910982.website e graphiccloudcontent.com. A instalação de patches e a monitorização de atividades suspeitas nos plugins do WordPress são essenciais para garantir a segurança. Através da implementação de boas práticas de segurança, como autenticação em dois fatores e atualizações regulares de software, os riscos podem ser substancialmente reduzidos.

“Uma amostra inspecionada também incluía um desafio de verificação humana falso, injetado dinamicamente como uma tela em tela cheia e multilíngue, destinado a servir tanto como dispositivo de engano para o usuário quanto como filtro anti-bot.”

(“One sample inspected also included a surprisingly complete fake human verification challenge, dynamically injected as a fullscreen and multi-language screen, intended to serve both as a user deception device and as an anti-bot filter.”)— Paolo Tresso, Wordfence

“Este plugin falso continha código JavaScript oculto para skimming e scripts PHP que permitiram aos atacantes gerenciar dados roubados diretamente do site comprometido.”

(“This rogue plugin also used specific features of WooCommerce to mark fraudulent orders as complete, helping delay detection.”)— Paulo Tresso, Wordfence

Ainda que os conceitos básicos da ameaça permaneçam consistentes, as variações identificadas demonstram como o malware se adapta para cada ataque específico. Portanto, o monitoramento contínuo e a educação em segurança são cruciais à medida que novas táticas surgem.

Fonte: (Hack Read – Segurança Cibernética)