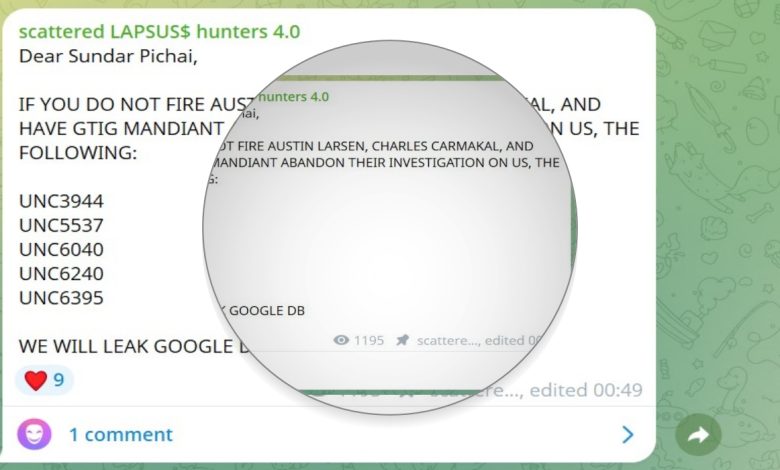

São Paulo — InkDesign News — No dia 1º de setembro de 2025, um grupo de hackers denominado “Scattered Lapsus$ Hunters” direcionou um ultimato ao CEO do Google, Sundar Pichai, exigindo a demissão de dois analistas da equipe de segurança da empresa sob a ameaça de divulgar dados internos que afirmam ter obtido.

Incidente e vulnerabilidade

A ameaça feita pelos hackers destaca a crescente vulnerabilidade das organizações diante de grupos criminosos cibernéticos. A mensagem publicada em um canal do Telegram menciona diretamente Austin Larsen, analista principal da equipe de Inteligência de Ameaças do Google, e Charles Carmakal, líder em segurança cibernética na empresa. O grupo exigiu que ambos fossem demitidos, e que as investigações em andamento de diversas entidades monitoradas, conhecidas como grupos UNC, fossem encerradas. Apesar de não apresentarem provas de acesso direto às redes do Google, as exigências visam desestabilizar a capacidade da empresa de rastrear ações ilícitas.

Impacto e resposta

Ainda que as alegações dos hackers não tenham sido confirmadas, há um histórico de atividades que tornam a ameaça relevante. O grupo ShinyHunters, que fazia parte da coalizão, esteve envolvido em um ataque a um sistema do Salesforce usado pelo Google, resultando na exposição de informações de contato. Os especialistas em segurança acreditam que o foco dos hackers em intimidar e perturbar as investigações é mais uma estratégia de ataque do que uma real invasão. “As demandas dos hackers são mais sobre intimidação do que sobre evidências claras de acesso aos sistemas centrais do Google”, afirmam estudiosos da área.

Mitigações recomendadas

Em resposta a potenciais ameaças semelhantes, as organizações devem implementar práticas robustas de segurança. Isso inclui a atualização regular de sistemas com patches de segurança, treinamento de funcionários sobre riscos de phishing e uma sólida estratégia de resposta a incidentes. Recomendações de mitigação incluem:

- Realizar avaliações contínuas de segurança nos sistemas críticos.

- Implementar processos rigorosos de verificação de identidade para acesso a informações sensíveis.

- Monitorar atividades anômalas nas redes corporativas.

“As práticas de segurança cibernética devem ser uma prioridade para evitar que incidentes semelhante se repitam, garantindo a proteção de dados essenciais.”

(“Cybersecurity best practices must be a priority to prevent similar incidents from occurring, ensuring the protection of essential data.”)— Especialista em Segurança, Consultoria de TI

Os riscos residuais em relação à proteção de dados no setor permanecem significativos, e a situação atual com os “Scattered Lapsus$ Hunters” destaca a importância de uma vigilância constante e uma abordagem proativa em segurança cibernética.

Fonte: (Hack Read – Segurança Cibernética)