Cibercriminosos usam malware em campanha contra executivos da Crypto

São Paulo — InkDesign News — Uma nova campanha de spear-phishing está visando executivos da indústria de criptomoedas por meio de solicitações de entrevistas falsas. Os atacantes se fazem passar por jornalistas da CoinMarketCap, utilizando perfis ativos da empresa para parecer legítimos.

Incidente e vulnerabilidade

Analistas de inteligência de ameaças identificaram uma campanha de spear-phishing direcionada a executivos do setor de criptomoedas. O atacante usa o nome e a foto de um ex-colaborador da CoinMarketCap para estabelecer confiança. Quando contatado diretamente, a pessoa impersonada confirmou que não está mais associada à CoinMarketCap, mas seu nome e foto permanecem listados publicamente, adicionando uma camada de credibilidade à tentativa de phishing. Os alvos recebem um e-mail convidando-os para participar de uma entrevista sobre inovação em Web3. A mensagem parece provir da equipe da CoinMarketCap, mas na verdade se origina de um domínio falso, configurado apenas para envio de e-mails.

Impacto e resposta

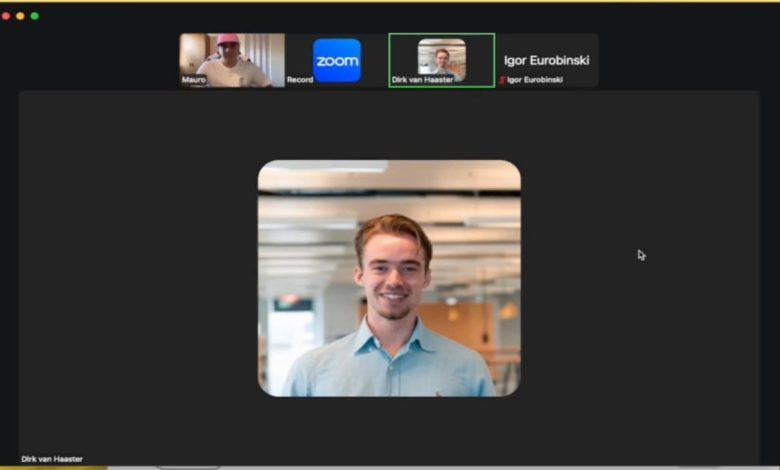

Esses e-mails são redigidos de forma profissional, e a única desconfiança pode surgir do domínio em si. Cada um possui um botão para agendar uma chamada no Zoom, utilizando a marca original da CoinMarketCap. Ao ingressar na chamada, o alvo é apresentado a dois personagens: Igor e Dirk (este último personifica um editor anterior da CoinMarketCap, utilizando nome e foto reais durante a conversa no Zoom). Após uma breve introdução e conversa, Igor pede ao alvo que altere o idioma do aplicativo para polonês, afirmando que seu aplicativo de anotações funcionaria de forma inadequada. Ele aproveita para questionar sobre o sistema operacional do alvo, levando a um reinício do Zoom que agora roda em polonês. Durante a entrevista, um pop-up aparece, informando que “um participante remoto deseja controlar sua tela.” Aceitar tal solicitação concederia ao atacante controle total sobre teclado e mouse, facilitando a instalação de malware, a exfiltração de arquivos ou o roubo de credenciais e carteiras de criptomoedas.

“Uma rede de ataques altamente coordenados tem como alvo especificamente as vulnerabilidades que passam despercebidas nas conversas em vídeo.”

(“A highly coordinated network of attacks targets vulnerabilities that go unnoticed in video conversations.”)— Analista de Segurança, Organização de Segurança Cibernética

Mitigações recomendadas

Os operadores do ataque exploram o recurso de controle remoto do Zoom, que é ativado por padrão em muitas configurações corporativas e frequentemente passa despercebido como vetor de ataque. É essencial implementar políticas que desativem o controle remoto em plataformas de videoconferência e treinar funcionários para reconhecer tentativas de phishing. Além disso, o uso de um software anti-malware atualizado e a verificação de domínios de e-mail antes de interagir são práticas recomendadas. O acesso remoto deve ser concedido de forma cautelosa, e sempre é aconselhável confirmar a identidade do solicitante de controle remoto através de outros canais.

“Reforçar a cibersegurança nas videoconferências pode evitar que organizações se tornem vítimas de ataques direcionados.”

(“Reinforcing cybersecurity in video calls can prevent organizations from becoming victims of targeted attacks.”)— Especialista em Segurança, Empresa de Tecnologia

Em resumo, a campanha de spear-phishing que utiliza a marca CoinMarketCap destaca a vulnerabilidade dos líderes do setor a ataques cibernéticos sofisticados. A adoção de medidas de segurança mais rigorosas e a conscientização sobre práticas seguras de uso da tecnologia são imprescindíveis.

Fonte: (Hack Read – Segurança Cibernética)