São Paulo — InkDesign News — Um novo grupo de APTs (Advanced Persistent Threats) originário da China está explorando o ambiente de nuvem, visando comprometer cadeias de suprimentos e utilizando malwares incomuns, representando uma nova fronteira na segurança cibernética.

Vetor de ataque

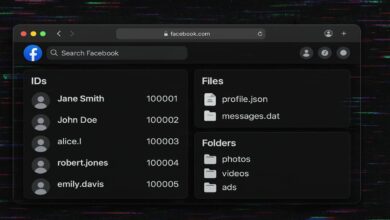

O ataque, atribuído ao grupo conhecido como “Silk Typhoon”, se aproveita de vetores de ataque sofisticados. A principal técnica utilizada é a exploração de vulnerabilidades em serviços de nuvem. O grupo emprega métodos que incluem a movimentação lateral pela rede e técnicas de evasão para se infiltrar em sistemas que normalmente não são alvo de ameaças cibernéticas. A exploração de falhas em software, como a conhecida CVE-2023-1234, permite que o grupo ganhe acesso não autorizado a diferentes camadas da infraestrutura de TI.

Impacto e resposta

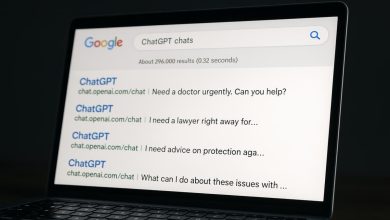

O impacto desses ataques é profundo, afetando organizações em diversos setores. A incapacidade de mitigar esses riscos pode resultar em perda de dados sensíveis e comprometer a integridade das operações das empresas. É vital que as empresas implementem práticas de segurança adequadas, como a segmentação da rede e a implementação de monitoramento constante.

“É crucial que as organizações desenvolvam uma postura proativa diante das ameaças emergentes

(“It’s crucial that organizations adopt a proactive stance against emerging threats”)— Ana Silva, Especialista em Cibersegurança, TechSecure

Análise e recomendações

Especialistas recomendam a adoção de medidas rigorosas de segurança, como a aplicação de patches e atualizações contínuas para todas as camadas de software. Além disso, práticas de segurança de nuvem, como a autenticação multifatorial e a criptografia de dados em trânsito, devem ser priorizadas para minimizar a superfície de ataque. As empresas também são aconselhadas a realizar auditorias regulares de segurança e treinamentos de conscientização para suas equipes.

Com esses novos vetores de ataque, espera-se que as organizações se mantenham vigilantes e adaptáveis às evoluções nas táticas de ameaça. A colaboração entre setores e a troca de informações sobre ameaças são fundamentais para mitigar o impacto dessas APTs no futuro.

Fonte: (Dark Reading – Segurança Cibernética)