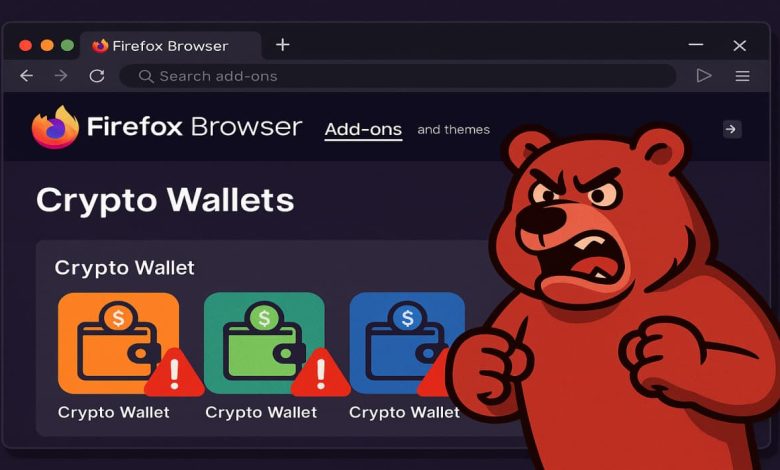

40 extensões de wallet falsas no Firefox expõem vulnerabilidades

São Paulo — InkDesign News — Uma sofisticada campanha de cibercrime, batizada de GreedyBear, foi exposta por roubar pelo menos um milhão de dólares de usuários de criptomoedas, utilizando uma combinação de extensões de navegador maliciosas, software nocivo e websites falsos.

Incidente e vulnerabilidade

O GreedyBear opera por meio da exploração de extensões de navegador fraudulentas, com mais de 150 extensões falsas disponíveis no mercado Firefox, que imitam carteiras de criptomoedas populares como MetaMask, TronLink, Exodus e Rabby Wallet. Os atacantes utilizam uma técnica conhecida como “Extension Hollowing”, que permite a inserção de código malicioso em extensões que inicialmente pareciam inofensivas após acumular avaliações positivas. Esse tipo de técnica não está documentado em uma CVE específica, mas representa uma vulnerabilidade emergente nas estratégias de cibersegurança atuais.

Impacto e resposta

As operações do GreedyBear impactaram diretamente os sistemas dos usuários, com uma variedade de programas maliciosos encontrados em sites de software pirata, que incluem ladrões de credenciais e ransomware. Essas ferramentas são projetadas para extrair informações pessoais e, em alguns casos, bloquear arquivos até que um pagamento seja efetuado. A pesquisa da Koi Security indica que todas as suas tentativas de ataque estão conectadas a um servidor central, permitindo um gerenciamento eficiente da operação, o que levanta preocupações sobre a segurança das plataformas de criptomoeda.

A crise em questão marca um esforço crescente em automatização de cibercrimes, impulsionado pelo uso de novas ferramentas de IA, que facilitam ataques em larga escala.

(“This type of large-scale, automated crime is likely made possible by new AI tools, making it faster and easier than ever for criminals to launch attacks.”)— Pesquisa Koi Security

Mitigações recomendadas

As organizações e usuários devem adotar boas práticas para mitigar esses riscos, como evitar a instalação de extensões de fontes não confiáveis e manter softwares de segurança atualizados. Recomenda-se também relatar e remover extensões suspeitas e utilize métodos de autenticação multifatorial sempre que possível. Conhecimento sobre a identificação de sites fraudulentos é essencial para a proteção contra tais ataques.

A segurança cibernética não pode se basear em métodos obsoletos, e a defesa deve ser proativa.

(“This new reality means that relying on old security methods is no longer enough to stay safe online.”)— Pesquisadores de Cibersegurança

Os riscos residuais permanecem, dada a natureza evolutiva das ferramentas utilizadas pelos criminosos. É essencial que as práticas de segurança sejam constantemente revistas e atualizadas frente às novas ameaças que emergem no espaço digital.

Fonte: (Hack Read – Segurança Cibernética)