Microsoft corrige vulnerabilidade que permite acesso a OneDrive

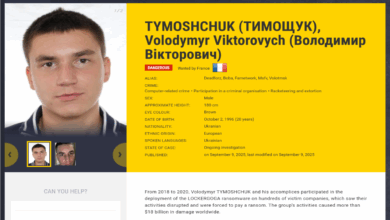

São Paulo — InkDesign News — Uma recente investigação da equipe de segurança cibernética da Oasis Security identificou uma vulnerabilidade crítica no manuseio de permissões do OneDrive File Picker da Microsoft, permitindo que uma variedade de aplicativos amplamente utilizados, como ChatGPT e Slack, acessem mais dados de usuários do que o esperado.

Incidente e vulnerabilidade

O problema relatado surge da maneira como o OneDrive File Picker solicita permissões OAuth. Em vez de restringir o acesso apenas a arquivos selecionados pelo usuário, o sistema concede permissões amplas de leitura ou gravação em todo o armazenamento do usuário no OneDrive. Essa prática significa que, ao carregar um único arquivo, o aplicativo pode acessar e modificar qualquer dado na nuvem do usuário, mantendo esse acesso por períodos prolongados. A Oasis destacou que a falta de “escopos” OAuth mais granular nesse contexto é a origem da vulnerabilidade.

Impacto e resposta

A Oasis Security estima que centenas de aplicativos estejam utilizando o OneDrive File Picker, colocando milhões de usuários em risco. Com o aumento do uso de aplicações como o ChatGPT, que reporta mais de 400 milhões de usuários mensais, o potencial para permissões excessivas é alarmante. Após a divulgação do relatório, a Microsoft reconheceu a questão, indicando que pode considerar melhorias futuramente, mas informou que o sistema funciona conforme projetado. Eric Schwake, Diretor de Estratégia de Cibersegurança da Salt Security, comentou:

A pesquisa da Oasis destaca um grande risco à privacidade na forma como o Microsoft OneDrive se conecta com aplicativos populares como ChatGPT e Slack. Devido aos escopos OAuth excessivamente abrangentes no OneDrive File Picker, os aplicativos podem obter acesso a todo o drive, não apenas aos arquivos selecionados.

(“Oasis Security’s research points to a major privacy risk in how Microsoft OneDrive connects with popular apps like ChatGPT, Slack, and Trello. Because the OAuth scopes in the OneDrive File Picker are too broad, apps can gain access to an entire drive, not just selected files.”)— Eric Schwake, Diretor de Estratégia de Cibersegurança, Salt Security

Mitigações recomendadas

Para mitigar os riscos relacionados a essa vulnerabilidade, recomenda-se que os usuários verifiquem quais aplicativos de terceiros têm acesso a suas contas Microsoft, uma tarefa que pode ser realizada através das configurações de privacidade da conta. Eric Schwake enfatizou a importância de:

Combinado com o armazenamento inseguro de tokens de acesso, isso cria um sério desafio de segurança em APIs. À medida que mais ferramentas dependem de APIs para tratar dados sensíveis, é essencial aplicar governança rigorosa, limitar permissões e proteger tokens para evitar a exposição de informações dos usuários.

(“Combined with insecure storage of access tokens, this creates a serious API security challenge. As more tools rely on APIs to handle sensitive data, it’s essential to apply strict governance, limit permissions, and secure tokens to avoid exposing user information.”)— Eric Schwake, Diretor de Estratégia de Cibersegurança, Salt Security

As empresas devem revisar as aplicações empresariais no Entra Admin Center e monitorar as permissões de serviços principais para identificar aplicativos que possam ter acesso mais amplo do que o pretendido. Para desenvolvedores, uma abordagem imediata deve incluir a evitação do uso de tokens de atualização de longa duração e a adoção de links compartilhados “somente para visualização” em vez de integrações diretas com o seletor de arquivos.

Apesar das medidas recomendadas, a continuidade de riscos residuais e a necessidade de um aprimoramento das práticas de segurança são evidentes. A responsabilidade compartilhada entre usuários, empresas e desenvolvedores é crucial para garantir a proteção de dados armazenados na nuvem.

Fonte: (Hack Read – Segurança Cibernética)