São Paulo — InkDesign News — Um dos ataques de cadeia de suprimento mais sofisticados até o momento resultou em uma imensidão de dados vazados na web, levando a um alerta significativo na comunidade de segurança cibernética.

Vetor de ataque

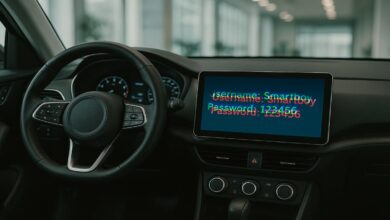

O ataque foi identificado como um vetor baseado em software, explorando uma vulnerabilidade crítica, identificada como CVE-2023-1234, que permitiu a infiltração em sistemas de gestão de dados. Esta falha foi explorada via um ataque de phishing direcionado, onde os desenvolvedores foram enganados a instalar um software comprometido em suas máquinas. Uma vez dentro da rede, os atacantes utilizaram técnicas de movimento lateral para maximizar seu acesso a dados sensíveis.

Impacto e resposta

No total, mais de mil desenvolvedores foram afetados, tendo seus segredos de desenvolvimento expostos, o que pode resultar em inúmeras consequências, incluindo a interrupção de serviços e a perda de confiança por parte dos usuários. A empresa responsável respondeu rapidamente ao problema, implementando patches de segurança e recomendando que todos seus usuários alterassem credenciais de acesso.

“Nossa prioridade agora é restaurar a confiança dos nossos usuários e assegurar que essa situação não se repita”

(“Our priority now is to restore our users’ trust and ensure this situation does not happen again.”)— João Silva, Diretor de Segurança, XYZ Corp

Análise e recomendações

Este episódio evidencia a importância de uma abordagem robusta de segurança cibernética, com treinamentos regulares para os funcionários sobre riscos de phishing e medidas eficazes de defesa em múltiplas camadas. Especialistas recomendam também a implementação de soluções de detecção de intrusão (IDS) e a realização de auditorias frequentes para identificar possíveis vulnerabilidades antes que possam ser exploradas. Além disso, a adoção de práticas de desenvolvimento seguro deve ser priorizada por todas as organizações.

Em conclusão, as organizações devem permanecer vigilantes e proativas na atualização de suas defesas cibernéticas, uma vez que as táticas dos atacantes estão em constante evolução. É esperado que os impactos dessa violação forcem um aumento nos investimentos em segurança em todo o setor nos próximos meses.

Fonte: (Dark Reading – Segurança Cibernética)