Microsoft detecta ataque do APT Phantom Taurus em servidores Exchange

São Paulo — InkDesign News — Pesquisadores da Palo Alto Networks identificaram um grupo de ciberespionagem vinculado à China, denominado Phantom Taurus, que tem atacado ministérios estrangeiros, embaixadas e comunicações militares ao explorar vulnerabilidades em servidores de email Microsoft Exchange.

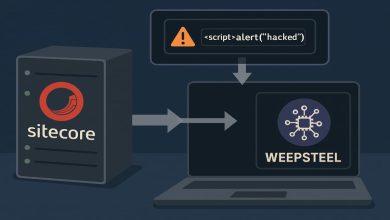

Incidente e vulnerabilidade

O grupo Phantom Taurus, monitorado pelos pesquisadores da Palo Alto Networks por quase três anos, tem direcionado suas operações para sistemas Exchange, procurando especificamente comunicações relacionadas a embaixadas, operações militares e eventos diplomáticos. As infraestruturas utilizadas pelo grupo têm sobreposição com outros grupos de hackers conhecidos, como Mustang Panda e Winnti. A campanha demonstra um padrão mais amplo de espionagem de longo prazo contra alvos de alto valor.

Impacto e resposta

As operações do Phantom Taurus foram notadas principalmente durante eventos globais importantes ou desenvolvimentos militares regionais. O foco do grupo se estendeu a áreas geográficas estratégicas, incluindo Afeganistão, Paquistão e países do Oriente Médio. Embora a Palo Alto Networks não tenha divulgado quais governos foram afetados, as evidências apontam para uma coleta significativa de dados sensíveis. Desde a exfiltração de informações até intrusões temporárias, as ações do grupo refletem uma abordagem adaptativa e persistente.

Mitigações recomendadas

A Palo Alto Networks também identificou uma nova suíte de malware chamada NET-STAR, projetada para comprometer servidores Microsoft Internet Information Services (IIS). Recomenda-se que as organizações implementem patches de segurança e revisem suas políticas de acesso, além de considerar a adoção de ferramentas de monitoramento e resposta para detecções de intrusões.

A vigilância contínua de um atacante pode oferecer insights valiosos sobre suas técnicas e objetivos.

(“Continuous monitoring of an attacker can provide valuable insights into their techniques and objectives.”)— Trey Ford, Chief Strategy and Trust Officer, Bugcrowd

No contexto desse cenário aéreo de espionagem, a adoção de protocolos robustos de segurança cibernética, como a implementação de soluções de detecção baseadas em inteligência, é crucial para proteger informações sensíveis e garantir a integridade dos sistemas. A combinação de monitoramento proativo e resposta adequada às ameaças pode mitigar riscos e aumentar a resiliência das infraestruturas críticas.

Fonte: (Hack Read – Segurança Cibernética)