Como proteger sua empresa contra ataque ransomware em evolução

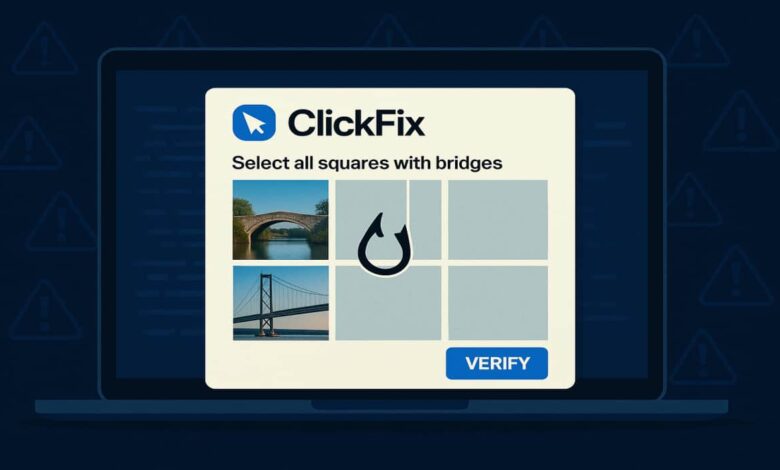

São Paulo — InkDesign News — Uma nova técnica de ataque cibernético chamada ClickFix, que utiliza interações humanas simples para ativar malwares disfarçados em elementos cotidianos como CAPTCHAs e pop-ups, vem sendo identificada como uma vulnerabilidade crítica para empresas. A descoberta recente, descrita através de uma análise em sandbox interativo, mostra a sofisticação do método que explora cliques para burlar sistemas tradicionais de defesa em maio de 2025.

Incidente e vulnerabilidade

ClickFix não é um ataque convencional: os criminosos cibernéticos criam páginas falsas que imitam CAPTCHAs, prompts de login ou avisos de segurança, que só iniciam a execução maliciosa quando o usuário realiza uma ação específica, como clicar ou inserir comandos no diálogo do Windows. Essa técnica, classificada por sua execução “ativada pelo humano”, evita a detecção automatizada, pois o malware permanece oculto até o momento da interação real. Além disso, o comportamento escalonado do ClickFix dificulta a identificação por padrões conhecidos de análise comportamental, tornando as defesas tradicionais ineficazes contra este vetor de ataque.

Impacto e resposta

A análise conduzida em um ambiente de sandbox interativo da ANY.RUN revelou que, ao engajar com o CAPTCHA falso, o usuário é induzido a pressionar “Windows + R” e colar um comando de PowerShell que foi automaticamente copiado para o clipboard, disparando a instalação silenciosa do malware. Tal procedimento possibilita que invasores instalem payloads adicionais ou obtenham acesso remoto ao sistema afetado, comprometendo dados e infraestrutura.

“ClickFix mostra como os atacantes utilizam interações cotidianas para entregar cargas maliciosas.”

(“ClickFix shows just how far attackers will go to stay hidden, using everyday interactions to deliver dangerous payloads.”)— Analista de Segurança, ANY.RUN

O método impõe desafios significativos ao detecção e resposta, exigindo a adoção de ferramentas que permitam interação manual controlada para identificar essas ameaças camufladas, pois scanners automatizados e passivos normalmente não acionam as execuções maliciosas.

Mitigações recomendadas

Para conter esse tipo de ameaça, as empresas devem utilizar soluções de análise interativa, como sandboxes que permitam replicar o comportamento do usuário real e executem comandos em ambiente controlado para revelar o funcionamento do malware. Além disso, campanhas de conscientização voltadas para os funcionários são essenciais para alertar sobre os riscos de clicar em prompts suspeitos e executar comandos indicados por meio de páginas desconhecidas.

“A detecção avançada requer ambiente onde usuários podem interagir com códigos para expor o comportamento oculto.”

(“Detection requires environments where users can interact with code to expose hidden behavior.”)— Especialista em Cibersegurança, Instituto Nacional de Segurança Digital

Recomenda-se também a aplicação rigorosa de políticas de privilégio mínimo, restrições de execução de scripts via PowerShell e monitoramento contínuo de atividades consideradas fora do padrão.

A técnica ClickFix evidencia riscos residuais mesmo em ambientes robustos de segurança, sublinhando a necessidade de evolução constante das práticas de análise e resposta para antecipar ataques que exploram a interação humana.

Para aprofundamento em segurança cibernética, consulte também /tag/seguranca-cibernetica/.

Fonte: (Hack Read – Segurança Cibernética)